Alertă: Hackerii au clonat pagina de protecție a contului Google. Cum îți pot goli conturile bancare înainte să îți dai seama ce s-a întâmplat

Tehnologia modernă a simplificat viața oamenilor în moduri pe care generațiile anterioare nu le-ar fi putut imagina. Reversul acestei medalii este însă unul pe care hackerii îl exploatează cu tot mai multă ingeniozitate.

Cea mai recentă amenințare identificată de specialiștii în securitate cibernetică vizează utilizatorii Google și folosește o metodă de atac atât de bine pusă la punct încât chiar și persoanele familiarizate cu pericolele online pot cădea în capcană.

Un site fals care arată mai real decât originalul

Mecanismul acestei noi campanii de phishing pornește de la un domeniu fraudulos construit să imite cu fidelitate o pagină oficială de protecție a contului Google. Victima ajunge pe acest site convinsă că se află în fața unei verificări legitime de securitate, iar aparențele sunt înșelătoare până la capăt. Atacul combină tehnici de inginerie socială cu funcții reale ale browserului, tocmai pentru a crea iluzia unui proces oficial și de încredere.

Patru pași spre dezastru

Odată ajunsă pe site, victima este ghidată printr-un proces de configurare în patru etape, prezentat ca o procedură standard de securitate. Fiecare pas urmărește să convingă utilizatorul să acorde permisiuni tot mai avansate și, în final, să instaleze o aplicație web malițioasă, o așa-numită aplicație web progresivă, sau PWA. Acest tip de aplicație poate fi instalat direct din browser și rulează ulterior ca un program independent, în propria fereastră, fără a afișa controalele obișnuite ale browserului. Absența acestor elemente familiare îi conferă aplicației un aer și mai oficial și mai greu de suspectat.

Ce poate fura aplicația odată instalată

Consecințele instalării acestei aplicații malițioase sunt mult mai grave decât și-ar putea imagina majoritatea utilizatorilor. Odată active pe dispozitiv, hackerii obțin acces la contactele stocate, la datele de locație în timp real și la conținutul din clipboard, adică la tot ce utilizatorul copiază și lipește pe dispozitivul său. Mai mult, aplicația este capabilă să detecteze și alte dispozitive active conectate la aceeași rețea locală, extinzând astfel aria potențială a atacului.

Codurile OTP, ținta principală

Unul dintre obiectivele centrale ale acestei campanii este interceptarea codurilor OTP, acele coduri de verificare în doi pași trimise prin SMS, folosite de majoritatea serviciilor bancare și platformelor online ca un strat suplimentar de securitate. Aplicația solicită și permisiunea de a trimite notificări, pe care le folosește ulterior pentru a afișa alerte false menite să inducă victima în eroare. Prin aceste notificări, aplicația se redeschide periodic, permițând hackerilor să execute sarcini suplimentare și să colecteze tot mai multe date personale.

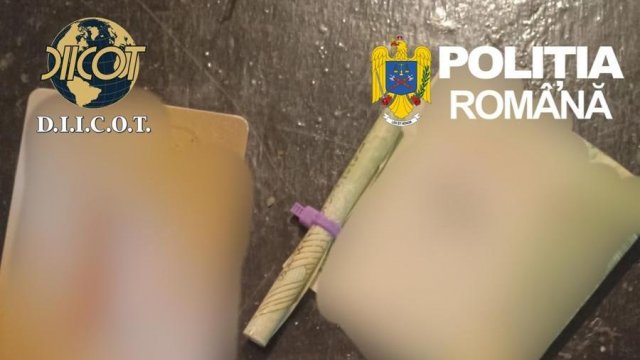

Fișierul APK, arma cu 33 de permisiuni periculoase

Campania de phishing merge însă și mai departe. Utilizatorilor de Android li se servește și un fișier APK, un pachet de instalare pentru aplicații Android, prezentat drept o „actualizare critică de securitate" verificată de Google. În realitate, acest fișier solicită nu mai puțin de 33 de permisiuni clasificate ca având risc ridicat, oferindu-le hackerilor un acces aproape nelimitat la dispozitivul victimei. Odată acordate aceste permisiuni, atacatorii pot accesa practic orice informație stocată sau procesată pe telefonul respecti, inclusiv datele bancare și credențialele de autentificare pentru diverse platforme.

Sursa: realitatea.net